Пост Лукацкого

Уникальный контент про кибербезопасность от Алексея Лукацкого (@alukatsk) - мысли, полезные ссылки, комментарии к текущим событиям, юмор и мемасики.

Канал личный - мой работодатель никак не влияет на то, что здесь публикуется.

Рекламу не размещаю!!! Связанные каналы | Похожие каналы

24 913

подписчиков

Популярное в канале

Сегодня утром был задефейсен 👨💻 сайт Jet CSIRT (сейчас сайт недоступен), на котором появился лог...

Мегафон тут посоветовал (спасибо подписчику, который обратил на это внимание) своим клиентам восп...

Джет выкатил описание критической ‼️ RCE-уязвимости в Битриксе (CVSS 9.5), которая позволяет ском...

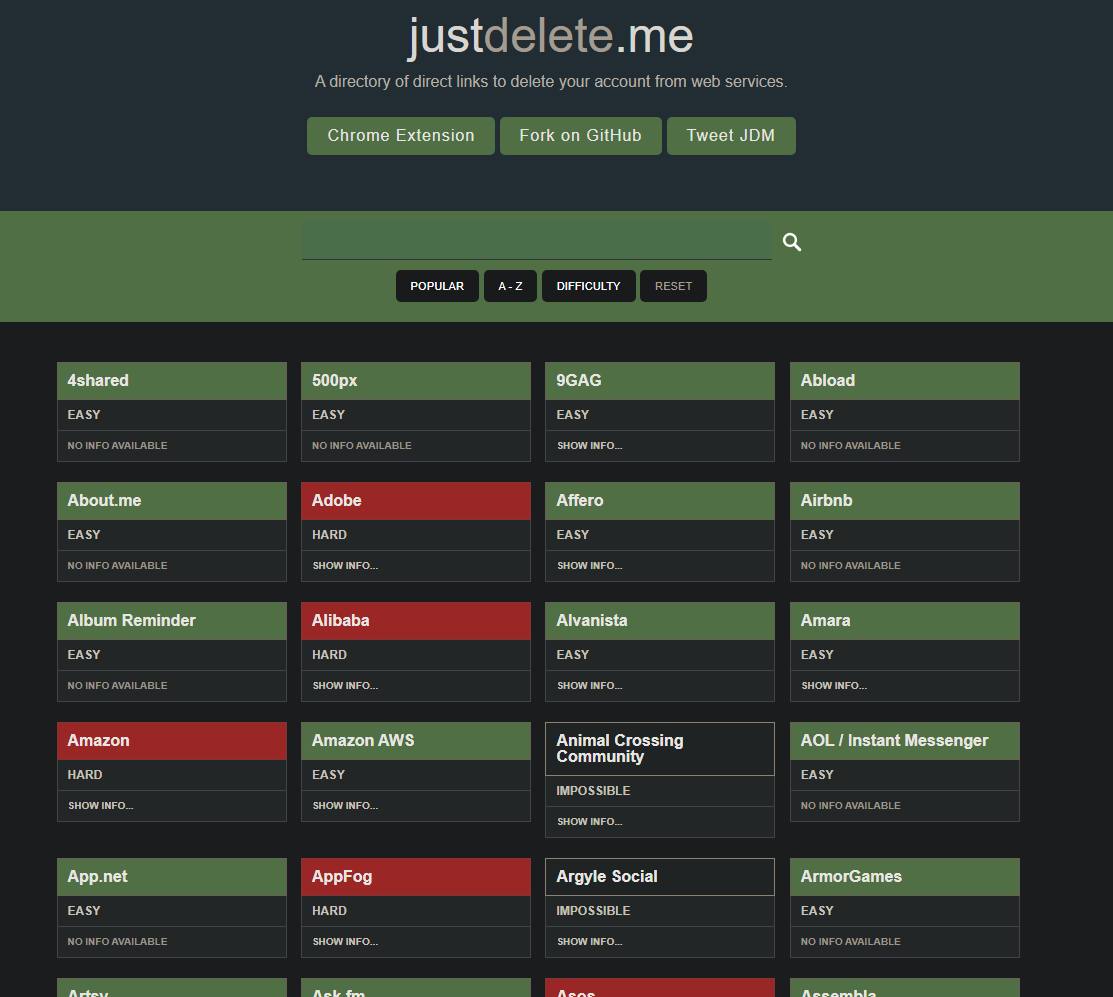

Хотите удалить информацию о себе из разных web-сервисов, но не знаете как и не хотите тратить вре...

Если вдруг вы интересовались курсами для аналитиков SOC, то для вас небольшая заметка с ссылками ...